Mac泛洪攻击与监听

本文记录了用虚拟机如何在局域网内对交换机进行Mac泛洪攻击,对FTP通信进行流量监听并获取帐户密码的攻击目的。

演示环境

| 主机 | 角色 | IP地址 |

|---|---|---|

| BT5R3 虚拟机 | 攻击机 | 192.168.198.137 |

| Centos 7 虚拟机 | 连接FTP服务器 | 192.168.198.240 |

| WindowsXP-sp2 虚拟机 | FTP服务器 | 192.168.198.134 |

三台虚拟机安装在VMware中,网络连接使用NAT模式

Mac泛洪攻击原理

泛洪攻击的目标就是想获取主机之间的通信数据。要想达到这个目的,就需要强迫交换机进行数据广播,那就要实现 Mac 表中没有目标主机 的 Mac 和端口绑定。泛洪攻击的实现方法就是通过伪造大量的未知 Mac 地址进行通信,交换机进行不断的学习,很快 Mac 表就会被充满,这样正常的主机的 Mac 地址在经过老化之后,就无法再添加到 Mac 地址表中,导致之后交换机的数据都变成了广播。

攻击过程

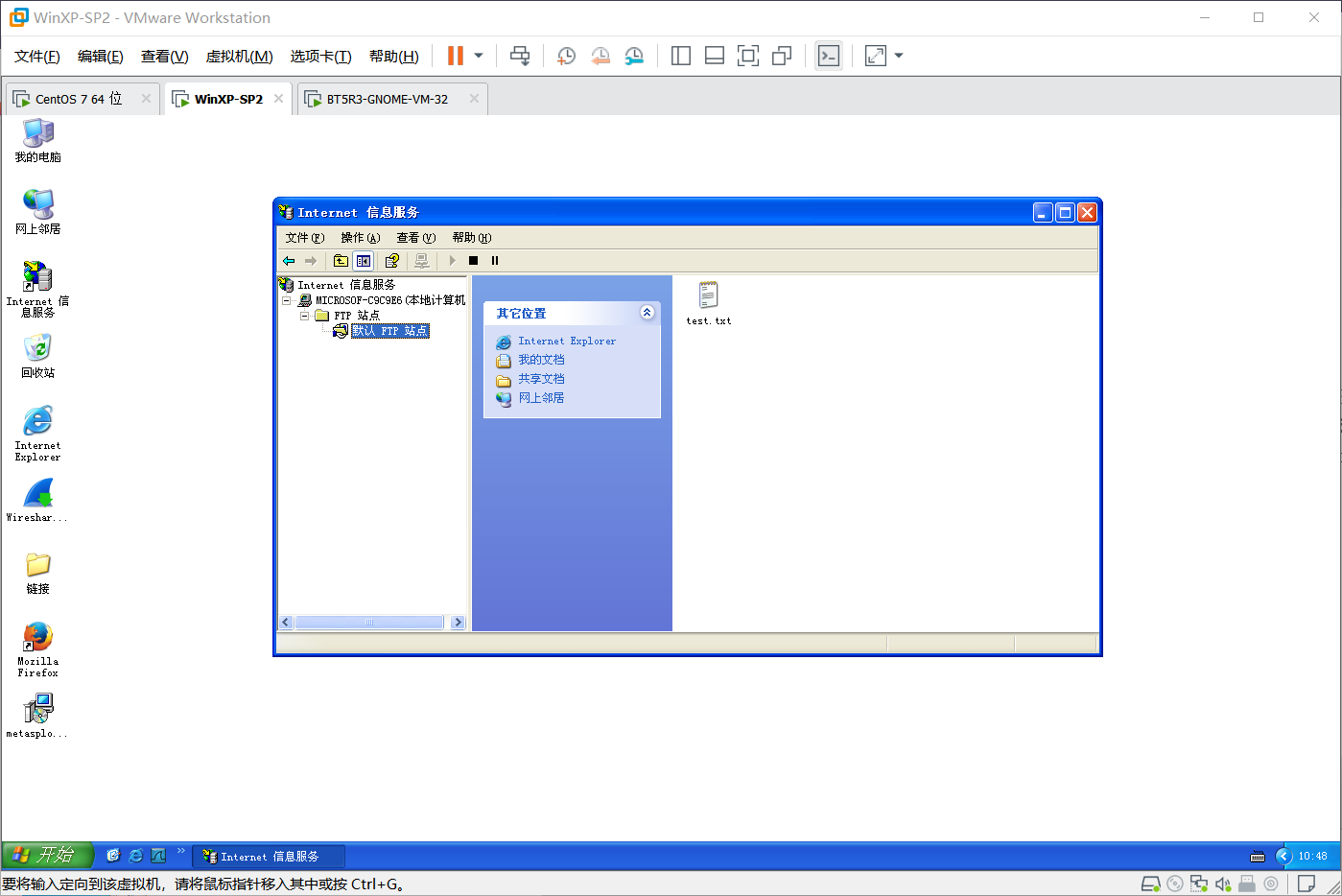

1.在windowsxp-sp2搭建FTP服务器

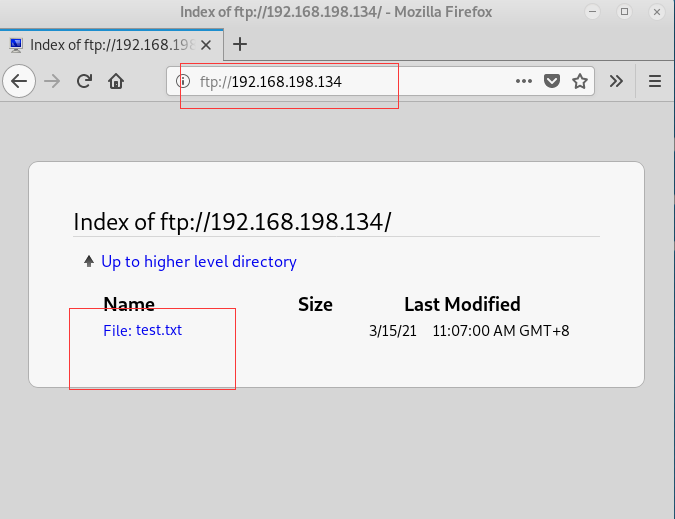

2.在Centos 7访问FTP服务器

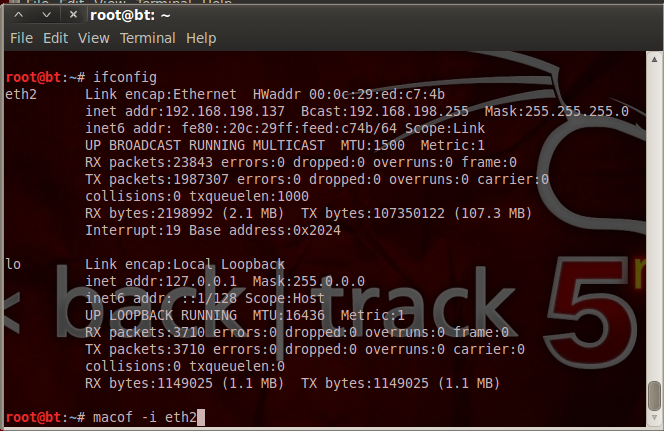

3.在攻击机上执行命令macof,通过eth2向交换机发送大量伪造的Mac数据包

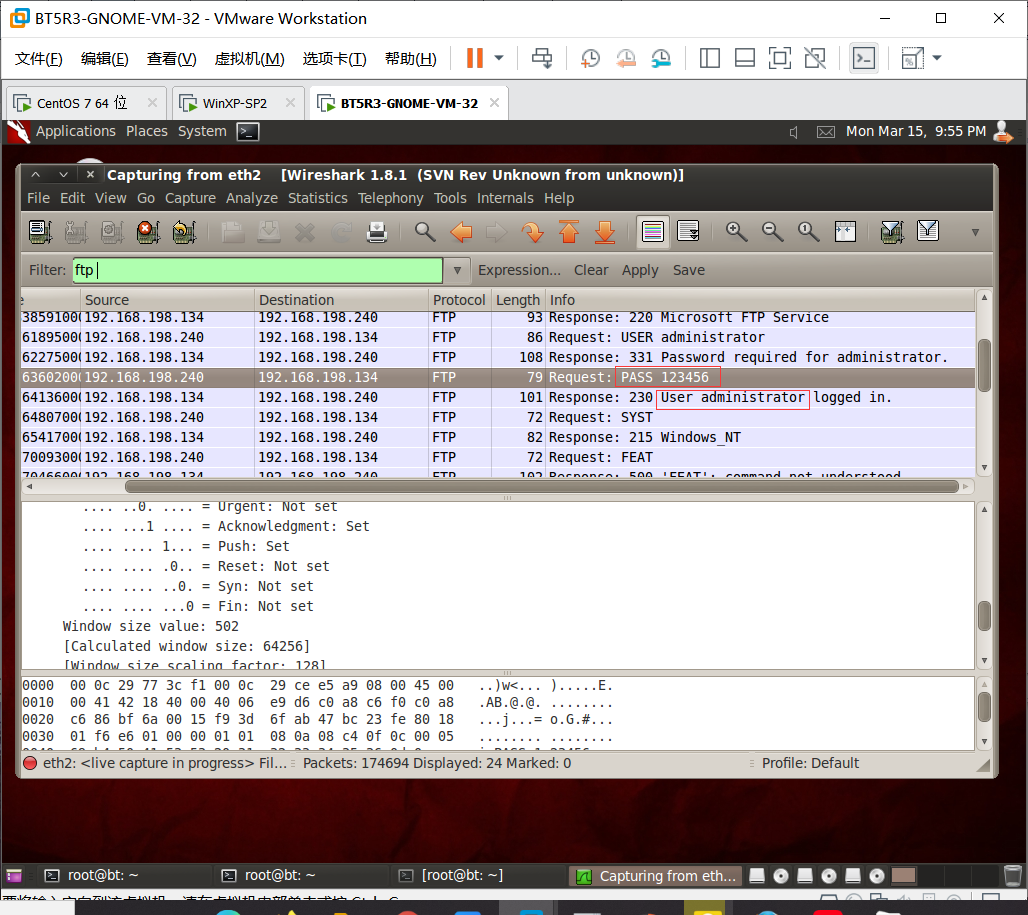

4.同时打开wireshark监听eth2网卡的FTP通信

centos 7 重新访问FTP服务器然后返回攻击机可以发现wireshark记录了账号和密码

本次实验记录结束

防御 Mac 泛洪攻击的措施:

- 限定交换机接入的端口的mac数量,一般高级的交换机都有这项功能。例如:设置交换机某端口最多学习 8个 Mac 地址,如果超过了 8个 Mac 地址就停止学习,自动丢弃后来的 Mac 地址。

- 从主机管理员的日常运维角度来说,主机应禁用 FTP、Telnet 等明文传输数据的不安全通讯协议,可使用 SFTP、SSH 协议替代。

- 从网站服务器开发者的角度来说,应对用户的敏感信息进行加密后再进行传输,最好直接使用HTTPS协议,而对于使用HTTP协议通信的站点,至少对用户的账号密码等敏感信息在前端做下加密后再传输。

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。可以在下面评论区评论,也可以邮件至 1012482327@qq.com

文章标题:Mac泛洪攻击与监听

本文作者:亖 玖

发布时间:2021-03-16, 15:02:50

最后更新:2022-12-08, 11:15:53

原始链接:https://sijiu.ren.com/2021/03/16/Mac%E6%B3%9B%E6%B4%AA%E6%94%BB%E5%87%BB%E4%B8%8E%E7%9B%91%E5%90%AC/版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。